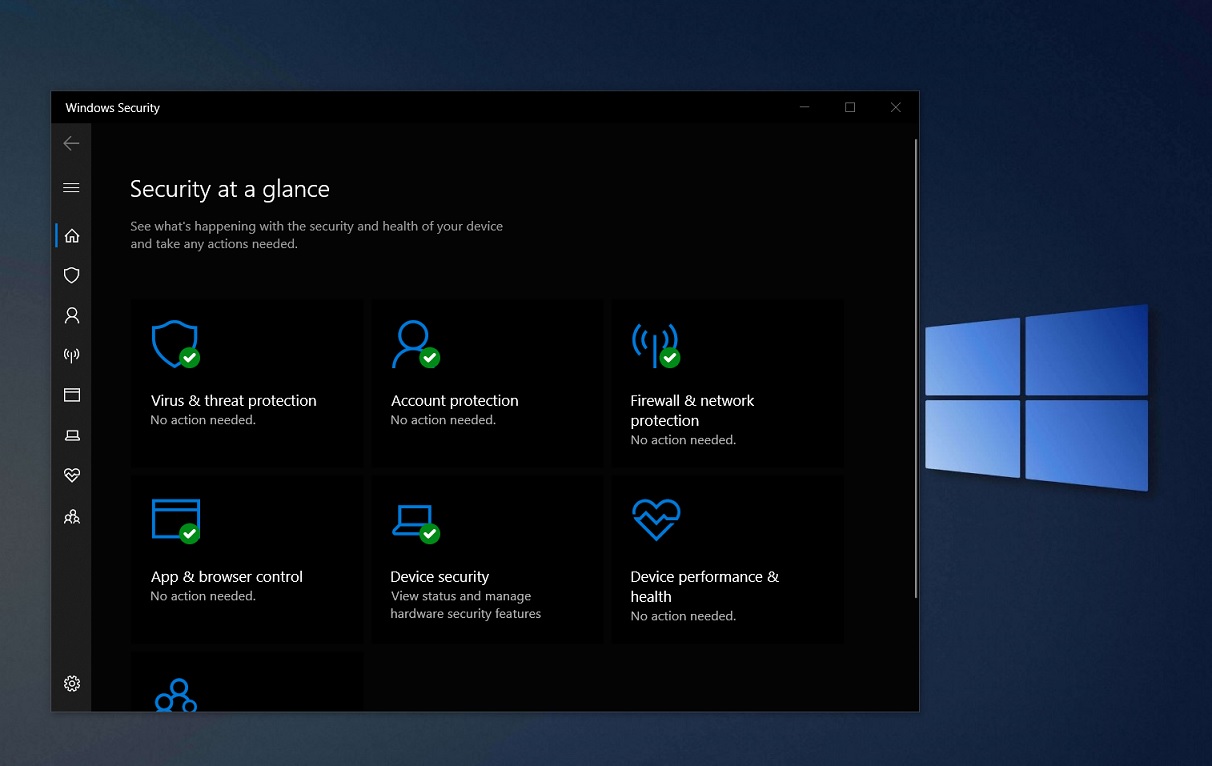

Еще с тех самых пор, как команда разработчиков-программистов Microsoft написала специального защитника Windows Defender – ныне известного в качестве Microsoft Defender – многие пользователи и эксперты компьютерной индустрии даже и не догадывались о том, какие возможные нарушения и уязвимости может скрывать этот набор алгоритмов, нацеленный на предоставление оптимального типа защиты компьютеров и пользовательских данных. Вот и сегодня стало известно о том, что несмотря на кучи правок и патчей, комплексный защитник Microsoft Defender все-таки скрывал в себе один существенный недостаток безопасности, который только лишь по случайности не был обнаружен злоумышленниками.

Стоит отметить тот немаловажный факт, что Microsoft Defender не является таким уж частым программным обеспечением в плане реализации того или иного рода моментов, связанных с обеспечением безопасности компьютера – в том смысле, что мало кто из пользователей всерьез обращает на него внимание.

Именно поэтому Microsoft и сама не обращала внимание на внутреннюю часть некоторого программного кода защитника, даже не подозревая о том, что в нем содержится одна особенно опасная и показательная уязвимость – в частности, так называемый алгоритм переписывания файлов, заменяющих потенциально опасный файл на пустой, впоследствии вообще не проверяет конечный результат. А это приводит к тому, что системе может быть возвращен абсолютно пустой файл, который может быть использован в качестве своего рода конструкции для внедрения потенциально опасного программного обеспечения – данную уязвимость обнаружили специалисты по кибер-безопасности из SentinelOne, проводящие свою новую кампанию по отыскиванию проблем.

С другой стороны, компания Microsoft указывает на тот факт, что с учетом такого необычного типа уязвимости, большая часть пользователей так или иначе не могла бы заметить каких бы то ни было проблем относительно функционирования данного варианта уязвимости, а это бы объяснило тот факт, что о данной уязвимости в целом мало что известно. Остается лишь дожидаться окончательного варианта имплементации еще более крупного патча относительно интеграции данного типа исправления.